Reverse Engineering: Technische Analyse von Software, Firmware und Malware

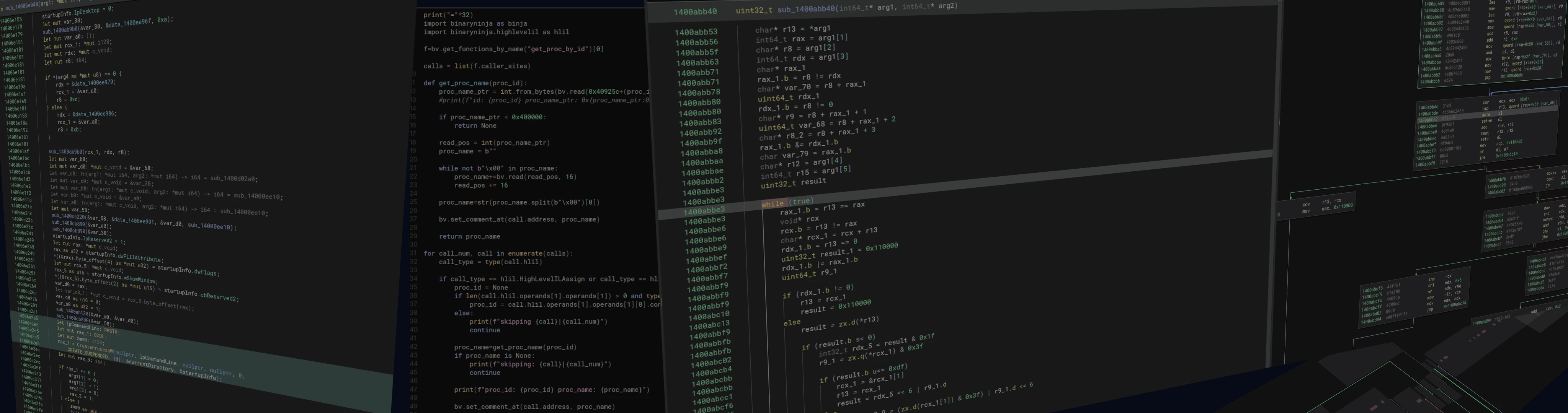

Bei 0xda7a sind wir auf Reverse Engineering Dienstleistungen für Software, Malware, Embedded-Firmware und proprietäre Anwendungen spezialisiert - unabhängig davon, auf welcher Plattform, welchem Betriebssystem oder welcher Hardware sie ausgeführt werden. Egal, ob Ihr Unternehmen mit Malware-Bedrohungen konfrontiert ist, ältere oder proprietäre Software verstehen muss oder die Sicherheit von Drittanbieteranwendungen bewerten möchte: Wir bieten präzise technische Analysen und maßgeschneiderte Lösungen. Unsere Arbeit liefert tiefgehende Einblicke in interne Abläufe, deckt Schwachstellen auf und schafft die technische Grundlage, um Software auch ohne vorhandenen Quellcode sicher weiterzuentwickeln, zu warten oder abzusichern.

Was ist Software Reverse Engineering?

Forward Engineering

Ein Entwickler schreibt den Quellcode eines Programms, dokumentiert die Funktionen und erstellt daraus mittels Compiler den maschinenlesbaren Binärcode.

Alles ist klar nachvollziehbar, weil Struktur und Logik im Quellcode offenliegen.

Reverse Engineering

Beim Reverse Engineering ist die Situation umgekehrt: Es liegt nur das kompilierte Programm vor - also reiner Binärcode wie programm.exe, ohne Quellcode, ohne Dokumentation.

Ziel ist es nun, die interne Funktionsweise technisch zu rekonstruieren, also herauszufinden, wie das Programm aufgebaut ist, was es tut und wie die einzelnen Komponenten miteinander interagieren.

Reverse Engineering (RE) ist der Prozess der Analyse von Software oder Firmware, um Struktur, Funktionalität und interne Logik zu verstehen - unabhängig davon, ob Quellcode vorhanden ist. Dies ist besonders relevant bei älteren Anwendungen, proprietären Systemen, schlecht dokumentierter Firmware oder Schadsoftware.

Reverse Engineering umfasst unter anderem:

- statische Analyse

- dynamisches Debugging

- Codefluss-Rekonstruktion

- Analyse von Protokollen und Schnittstellen

- Binäranalyse

Diese Methoden ermöglichen es, Sicherheitslücken zu identifizieren, Funktionen zu erweitern, Schnittstellen nachzuvollziehen und Systeme langfristig nutzbar zu halten.

Unsere Reverse-Engineering-Dienstleistungen

Wir bieten eine umfassende Palette an Reverse Engineering Dienstleistungen an, die Unternehmen dabei unterstützen, Software ohne Quellcode zu verstehen, zu warten, anzupassen oder abzusichern.

Informationsgewinnung über Software

Viele Unternehmen verlassen sich auf proprietäre oder ältere Software für kritische Prozesse, aber ohne Zugriff auf den ursprünglichen Quellcode kann es schwierig sein, Fehler zu beheben, Funktionen anzupassen oder die Software sicher weiterzuentwickeln. Wir analysieren Anwendungen vollständig, dokumentieren interne Abläufe und schaffen so die Grundlage für Wartung, Absicherung und Modernisierung.

Anpassung von Software (Patching)

Wenn nur kompilierte Binaries existieren, können wir Funktionen erweitern, Verhalten ändern oder bestehende Funktionsblöcke anpassen. Dazu gehört das Ergänzen neuer Funktionen, Entfernen problematischer Module oder die Anpassung von Schnittstellen und Arbeitsabläufen durch gezielte Modifikationen des Binärcodes.

Sicherheitsaudits & Schwachstellenerkennung

Reverse Engineering ist ein zentraler Bestandteil umfassender Sicherheitsanalysen. Wir identifizieren Schwachstellen, versteckte Funktionen, Hintertüren, Fehlkonfigurationen und potenzielle Exploit-Vektoren, bevor Angreifer sie ausnutzen.

Firmware- & Embedded-System-Analyse

Eingebettete Systeme laufen häufig auf proprietärer oder schlecht dokumentierter Firmware. Wir analysieren Firmware aller gängigen und historischen Plattformen wie STM32, ESP32, 8051, PIC, Renesas und viele weitere. Dabei identifizieren wir Schwachstellen, Funktionen, Hardcoded-Daten, proprietäre Protokolle und Optimierungsmöglichkeiten und passen die Firmware bei Bedarf direkt an.

Malware-Analyse & Incident Response

Wir zerlegen und analysieren Malware-Proben vollständig - inklusive Verhalten, Angriffswegen, Persistenzmechanismen, Verschlüsselungsroutinen und interner Logik. Im Incident-Fall identifizieren wir Infektionswege, Schäden, Indicators of Compromise (IOC), Indicators of Attack (IOA) und Wiederherstellungsmöglichkeiten und liefern konkrete Maßnahmen zur Eindämmung und Härtung der Systeme.

Sicherheitsaudits für Drittanbieter-Software

Unternehmen nutzen oft externe Anwendungen, ohne deren interne Funktionsweise oder Risiken zu kennen. Wir reverse-engineeren Drittsoftware, identifizieren Schwachstellen, Fehlkonfigurationen oder absichtlich versteckte Funktionalitäten und bewerten die Risiken für Ihre Umgebung.

Interoperabilität & Schnittstellen-Rekonstruktion

Wir rekonstruieren proprietäre Protokolle, Dateiformate, Application Programming Interfaces (API) oder Geräteschnittstellen, um die Kompatibilität mit modernen Systemen sicherzustellen - ideal bei Legacy-Systemen oder abgekündigter Hardware.

Anwendungsfälle für Reverse Engineering

Unsere Reverse-Engineering-Dienstleistungen lösen reale technische Herausforderungen, zum Beispiel:

Wiederbetrieb und Modernisierung von Legacy-Software - Ohne Quellcode lassen sich viele ältere Systeme kaum warten oder erweitern. Wir machen interne Abläufe nachvollziehbar und ermöglichen Updates, Erweiterungen oder Migrationen.

Anpassung nicht mehr unterstützter Anwendungen - Wenn Hersteller den Support eingestellt haben, helfen wir dabei, Funktionen zu erweitern oder Fehler zu beheben - auch bei historischer Software oder Firmware.

Sicherheitsaudits von Drittanbieter-Software - Wir decken Schwachstellen, Fehlkonfigurationen und versteckte Funktionen auf, um Risiken zu minimieren.

Malware Incident Response (IR) - Wir analysieren Schadcode technisch detailliert, extrahieren Indicators of Compromise (IOC), bewerten Schäden und unterstützen bei Wiederherstellung und Härtung.

Fälle

Erweiterung der Funktionalität eines industriellen Geräts

Ein Unternehmen benötigte neue Funktionen für spezialisierte Geräte eines Herstellers, der keine Updates mehr bereitstellte. Durch Reverse Engineering der Firmware konnten wir die gewünschten Funktionen implementieren und die bestehende Hardware weiter nutzbar machen.

Schwachstellenerkennung in einer Finanzanwendung

In einer sensiblen Finanzsoftware identifizierten wir mehrere kritische Schwachstellen. Wir arbeiteten eng mit dem Entwicklungsteam zusammen, um die Probleme zu beheben und die Anwendung nachhaltig zu härten.

Malware-Analyse für einen Gesundheitsdienstleister

Eine Ransomware-Variante bedrohte den Betrieb einer medizinischen Einrichtung. Wir analysierten den Schadcode vollständig, identifizierten die Verschlüsselungstechniken und halfen, eine wirksame Wiederherstellungsstrategie zu entwickeln.

Reverse Engineering einer Legacy-Steuerungssoftware

Eine industrielle Steuerung basierte auf veralteter Software ohne Quellcode. Durch Reverse Engineering konnten wir die Funktionsweise rekonstruieren und eine Migration auf moderne Hardware ermöglichen - ohne Produktionsunterbrechung.

Ablauf

0Geheimhaltung

Wir behandeln alle Daten vertraulich und löschen diese nach Abschluss des Auftrags. Eine Non-Disclosure Agreement (NDA) kann bereitgestellt werden.

1Datenübermittlung und Zielbeschreibung

Sie senden uns Software, Firmware oder Malware-Samples und beschreiben Ihr Ziel.

2Kostenlose Erstbewertung (ca. 30 Minuten)

Wir prüfen die Samples kostenlos und geben eine Einschätzung zu Machbarkeit, Aufwand und Kosten.

3Ihre Entscheidung

Sie entscheiden, ob Sie unser Angebot annehmen.

4Vollständige Analyse

Wir analysieren die Samples gründlich und liefern einen strukturierten Bericht mit technischen Details, Risiken und Empfehlungen und oder die angepasste Version des Samples.

5Zeitliche Anpassungen

Mehraufwand wird ausschließlich nach vorheriger Zustimmung berechnet. Weniger Aufwand senkt die Kosten entsprechend.

Software analysieren lassen? Sprechen Sie uns an

Preistabelle

| Leistungsdauer | Preis | Details |

|---|---|---|

| Ersteinschätzung (ca. 30 Minuten) | Kostenlos | Erste Machbarkeitsanalyse |

| Erste Stunde | 250€ | Grundgebühr |

| Weitere Stunden | 200€ pro Stunde | Reguläre Analysezeit |

| Zusätzlicher Aufwand | 150€ pro Stunde | Nur nach Absprache |

Alle Preise zzgl. Mehrwertsteuer.

Häufig gestellte Fragen

Ist Reverse Engineering überhaupt erlaubt?

Ja, unter bestimmten Bedingungen.

In Deutschland und der EU erlauben §§ 69a und 69d UrhG explizit:

- Untersuchung von Software zum Verständnis der Funktionsweise

- Dekompilierung für Interoperabilitätszwecke

- Sicherheitsforschung und -analyse

In den USA ist Reverse Engineering ebenfalls für Interoperabilität, Sicherheitsforschung und unter Fair-Use-Bestimmungen erlaubt.

Wir beraten Sie bei Bedarf zur Rechtmäßigkeit Ihres spezifischen Falls.

Welche Daten muss ich bereitstellen?

Wir benötigen die Binärdateien, Firmware oder Malware-Samples und eine Beschreibung Ihres Ziels.

Hilfreiche zusätzliche Informationen:

- Bekanntes Verhalten oder Funktionen

- Versionsnummern oder Software-Herkunft

- Systemumgebung (OS, Hardware-Plattform)

Je weniger Informationen verfügbar sind, desto interessanter die Analyse - darauf sind wir vorbereitet.

Arbeiten Sie auch mit verschleierter oder geschützter Software?

Ja - das ist sogar unser täglich Brot. Ob Packer, Code-Obfuskation, Anti-Debugging, Virtualisierung oder individuelle Loader: Wir analysieren auch komplex geschützte Software oder Malware und können in vielen Fällen Schutzmechanismen entfernen, umgehen oder rekonstruieren.

Natürlich gilt: Je stärker die Schutzmechanismen, desto höher der Aufwand. Genau dafür gibt es unsere kostenlose Erstbewertung.

Können Sie auch Funktionen hinzufügen oder bestehende Funktionen entfernen?

Ja. Wenn Sie nur noch die kompilierten Binärdateien besitzen, können wir diese durch Reverse Engineering patchen, um gewünschte Funktionen hinzuzufügen, Verhalten zu ändern oder Funktionsblöcke zu entfernen.

Beispiele:

- Freischalten von deaktivierten Funktionen

- Hinzufügen neuer Protokolle oder Schnittstellen

- Anpassung von Hardware-Abhängigkeiten

- Entfernung fehlerhafter oder unerwünschter Module

Was passiert, wenn sich herausstellt, dass die Analyse nicht machbar ist?

Dann zahlen Sie nichts - wirklich. Die erste Einschätzung ist kostenlos, und wenn wir feststellen, dass das Projekt technisch oder rechtlich nicht machbar ist, informieren wir Sie transparent darüber.

Keine versteckten Kosten, keine „Beratungsgebühren".

Wie stellen Sie sicher, dass meine Daten vertraulich bleiben?

Alle Daten werden ausschließlich zur Durchführung des vereinbarten Auftrags verwendet.

Nach Abschluss werden sämtliche Dateien, die Sie uns zur Verfügung stellen, unumkehrbar gelöscht.

Auf Wunsch schließen wir eine Non-Disclosure Agreement (NDA) ab.

Kann Reverse Engineering meine Software beschädigen?

Nein - wir führen keine Änderungen an Ihren Originaldateien durch.

Alle Analysen erfolgen auf isolierten Kopien in einer sicheren Laborumgebung.

Welche Informationen erhalten wir nach Abschluss der Analyse?

Der genaue Inhalt hängt vom Projektziel ab, aber typischerweise erhalten Sie:

- Eine verständliche Zusammenfassung der Ergebnisse

- Technische Details zur Funktionsweise der Software oder Malware

- Identifizierte Schwachstellen, Risiken und Angriffsflächen

- Indicators of Compromise (IOC) und Indicators of Attack (IOA)

- Optionale Empfehlungen für Patches, Migration oder Absicherung

Auf Wunsch erstellen wir auch einen Bericht, der speziell für Management, Auditoren oder Entwickler aufbereitet ist.

Analysieren Sie auch Industriesoftware oder Spezialhardware?

Ja. Von Industriesteuerungen über proprietäre Protokolle bis hin zu älteren oder schlecht dokumentierten Mikrocontroller-Familien wie 8051, STM32, PIC oder Renesas analysieren wir auch Systeme, die Jahrzehnte alt oder nur unzureichend dokumentiert sind.

Können Sie auch Proof of Concepts oder Implementierungen analysierter Protokolle erstellen?

Ja. Nachdem wir ein proprietäres Protokoll, Datenformat oder eine interne Schnittstelle analysiert haben, können wir daraus auch funktionsfähige Proof of Concepts (PoC) oder vollständige Implementierungen erstellen - je nach Anforderung in Rust, C oder Python.

Typische Ergebnisse umfassen Parser, Encoder, Protokollimplementierungen, Analyse-Tools und Integrationsbibliotheken.

Welche Dateiformate oder Systeme können Sie analysieren?

Wir arbeiten plattform- und formatunabhängig:

- Binärdateien aller gängigen Betriebssysteme (Windows, Linux, macOS)

- Firmware-Images von Mikrocontrollern und eingebetteten Systemen

- Dateiformate wie ELF, PE und Mach-O

- Virtuelle Maschinen, Images oder Container

- Proprietäre Formate, die erst rekonstruiert werden müssen

Bieten Sie auch langfristige Unterstützung oder Wartung an?

Ja. Gerade bei proprietärer oder nicht dokumentierter Software ist langfristige Unterstützung sinnvoll.

Wir bieten unter anderem:

- Regelmäßige Sicherheitsüberprüfungen

- Begleitung bei Migration oder Modernisierung

- Unterstützung bei Patches oder Funktionsanpassungen

- Monitoring von Schwachstellen in Abhängigkeiten